* Wireshark 란

Wireshark는 네트워크 패킷을 캡쳐하고 분석하는 오픈소스 도구입니다. 개념적으로 같은 네트워크 구간에서 이메일 혹은 메신저를 주고 받는데, 이 경우 Wireshark를 사용하는 제 3자는 이 둘 사이의 네트워크로 돌아다니는 패킷을 수신하여 PCAP이라는 파일 포맷으로 저장합니다.

PCAP은 Packet Capture의 약자로 네트워크 트래픽을 캡쳐하는 API를 구성하고 있습니다.

Wireshark는 자체 프로그램으로 네트워크 트래픽을 캡쳐하는 것이 아닌 운영체제에서 지원하는 캡쳐 라이브러리를 이용하여

패킷 정보를 수집합니다.

* Wireshark 설치 명령어

| yum -y install wireshark yum -y install wireshark-gnome |

* Wireshark 사용법 및 필터링

1. Wireshark 프로그램을 실행하면 아래와 같은 창이 나옵니다.

Interface List 중 패킷 정보를 확인할 이더넷 장치 선택 후 Start를 버튼을 눌러 실행하도록 합니다.

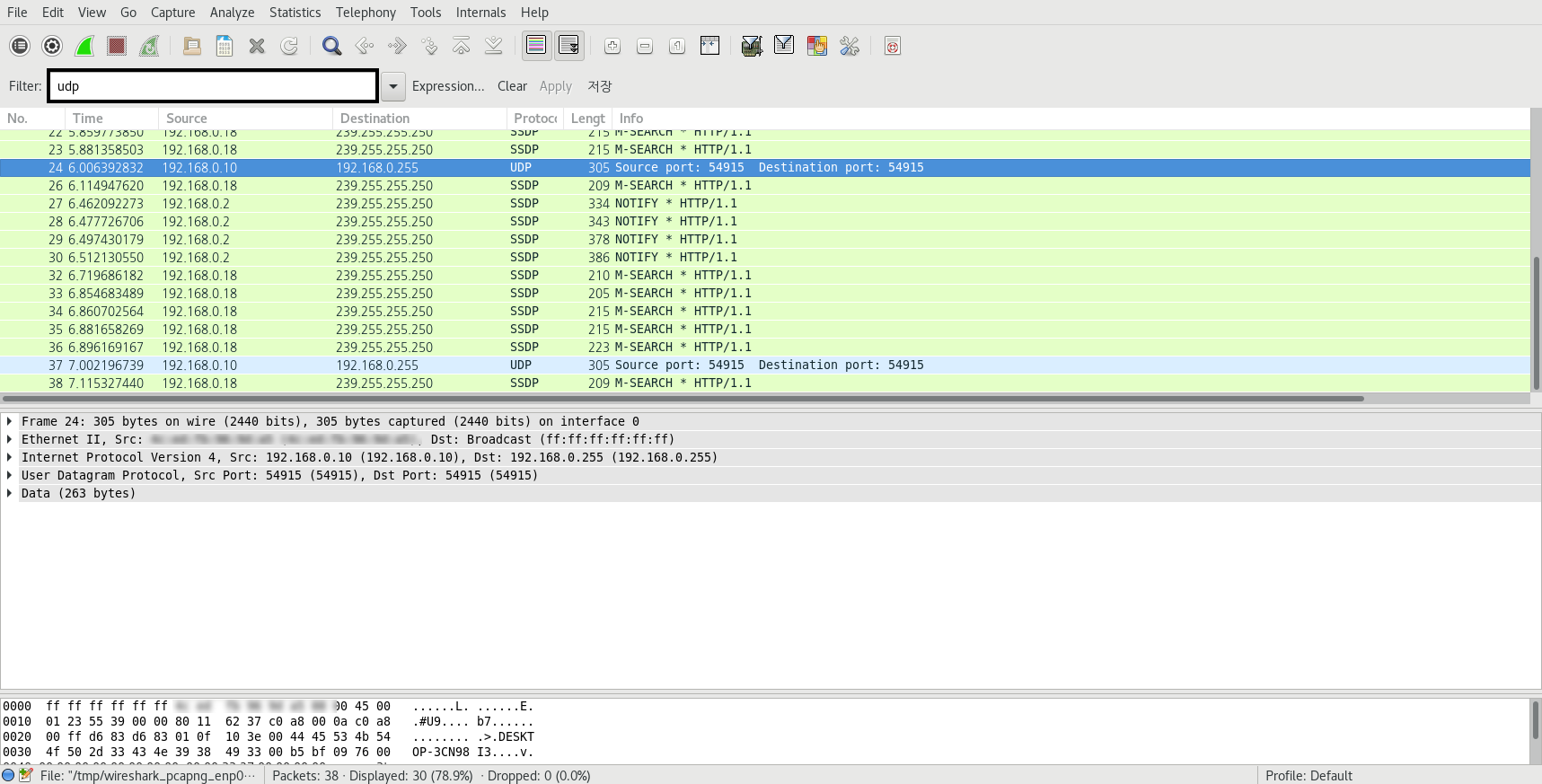

2. 시작시 아래와 같이 해당 이더넷 장치로 들어오거나 나가는 패킷을 실시간으로 확인할 수 있습니다.

Source는 패킷의 출발지, Destination은 패킷의 도착지로 확인하시면 됩니다.

빨간 네모 버튼을 선택하여 현재 이더넷 장치에 대한 캡쳐를 정지할 수 있습니다.

아래의 네모친 부분에서 패킷의 정보를 하나하나 바이트 단위로 확인할 수 있기 때문에 송수신간 정확한 데이터를 받았는지 비교 가능합니다.

3. Wireshark 에서는 해당 이더넷 장치에 실시간으로 많은 패킷 정보가 들어오기 때문에 유저가 데이터 별로 선택하여 볼 수

있는 필터링 기능을 지원합니다.

* Protocol 검색

=> Filter 창에 검색하고자 하는 프로토콜 입력

ex) tcp, udp, ssh, llc

* MAC 검색

=> Filter 창에 검색하고자 하는 MAC주소를 아래의 문법에 따라 입력

- Source와 Destination의 Mac주소를 한번에 검색할 경우

ex) eth.addr=xx:xx:xx:xx:xx:xx

- Source의 Mac주소를 검색할 경우

ex) eth.src=xx:xx:xx:xx:xx:xx

- Destination의 Mac주소를 검색할 경우

ex) eth.dst=xx:xx:xx:xx:xx:xx

* IP 검색

=> Filter 창에 검색하고자 하는 IP주소를 아래의 문법에 따라 입력

- Source와 Destination의 IP주소를 한번에 검색할 경우

ex) ip.addr==192.168.0.116

- Source의 IP주소를 검색할 경우

ex) ip.src==192.168.0.116

- Destination의 IP주소를 검색할 경우

ex) ip.dst==192.168.0.116

=> 추가로 필터링 시 위의 조건을 다양하게 합쳐서 사용할 수 있습니다.

ex) ssh && ip.addr==192.168.0.116

ex) llc && eth.addr==xx:xx:xx:xx:xx:xx

'Communication' 카테고리의 다른 글

| SSH 접속 지연시 설정 (0) | 2020.10.21 |

|---|---|

| NFS(Network File System) Performance Tuning (0) | 2020.05.27 |

| 기본 게이트웨이(Default Gateway) 및 라우트 테이블(Route Table) (0) | 2020.05.12 |

| Linux 환경 네트워크 속도 변경 및 측정 (0) | 2020.03.05 |

| 허브 / 스위치 / 라우터 / 공유기 차이 및 비교 (0) | 2020.03.02 |